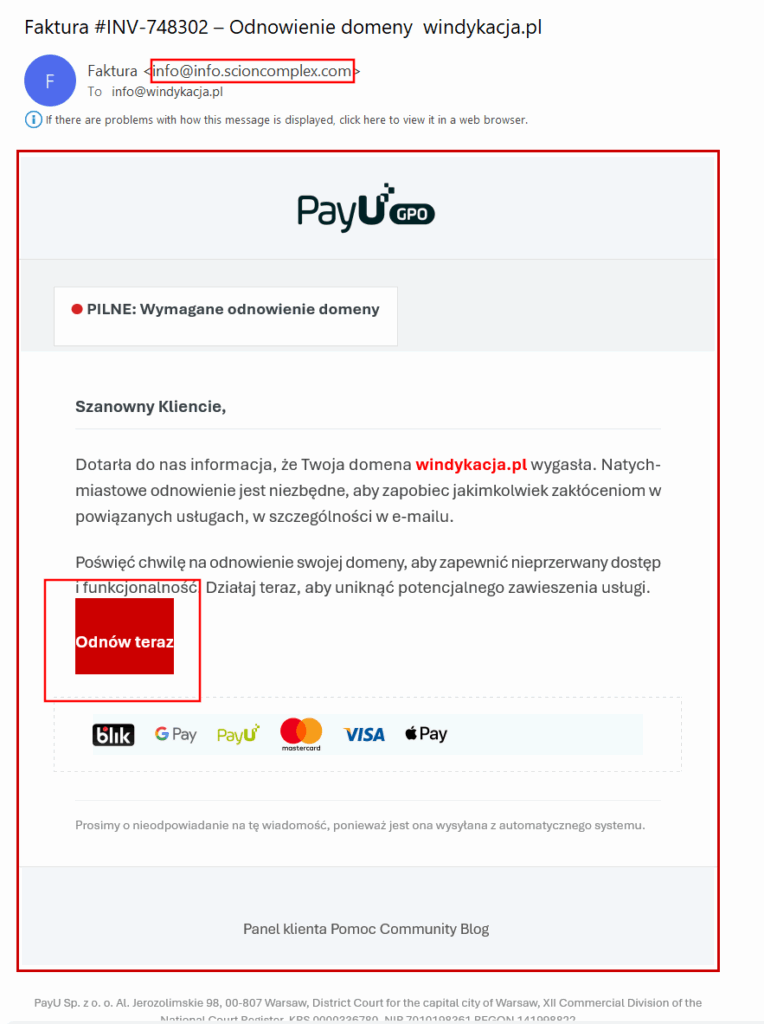

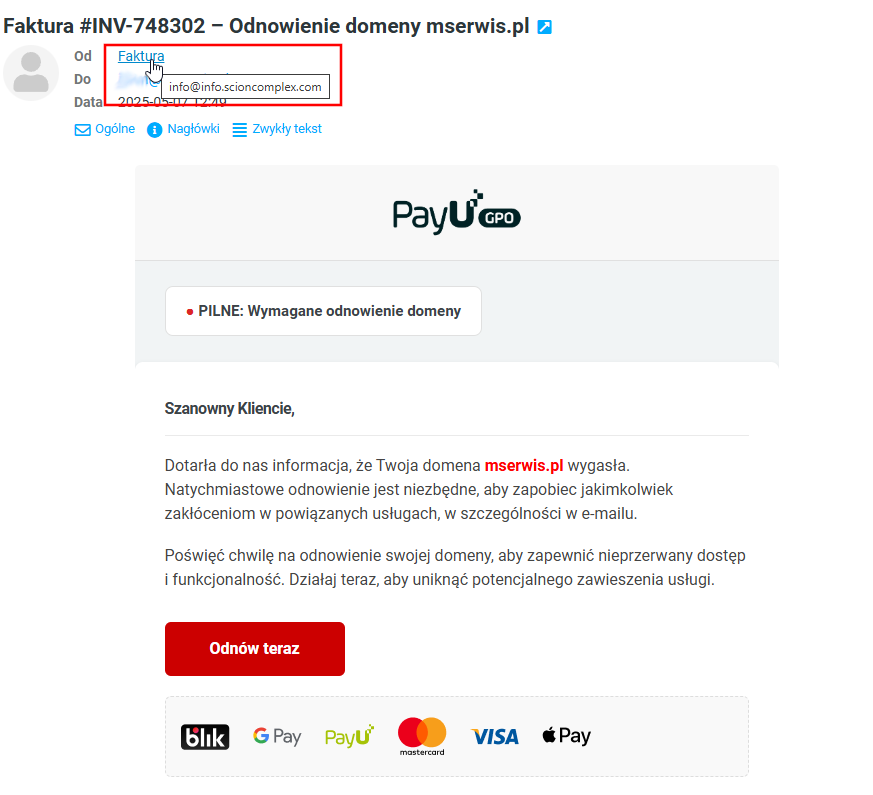

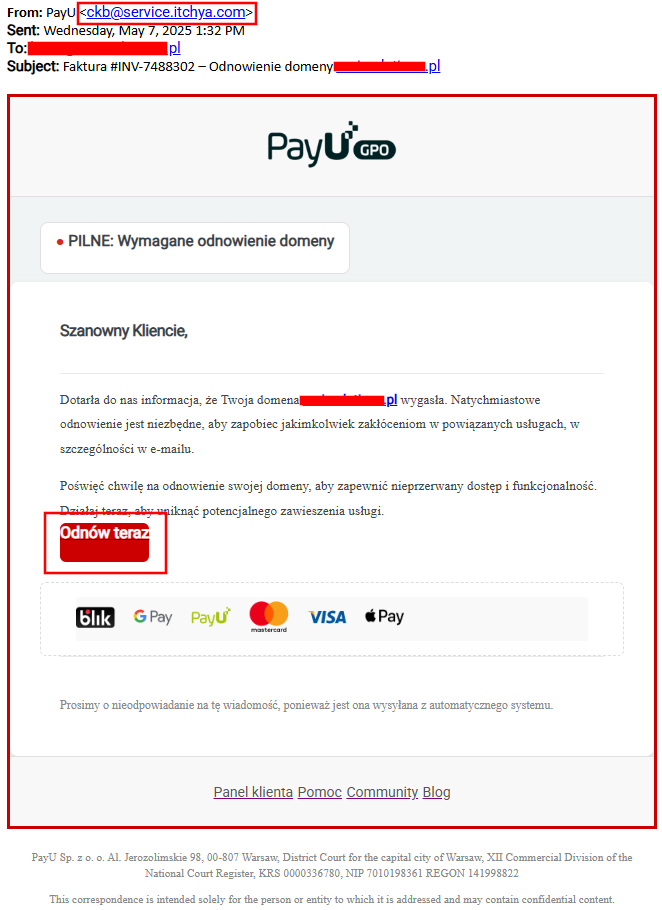

W ostatnim czasie obserwujemy wzmożoną kampanię phishingową, w której oszuści podszywają się pod PayU oraz rejestratorów domen. Co ciekawe, nie uderzają one wyłącznie w naszych klientów — na firmową skrzynkę otrzymaliśmy identyczny e-mail dotyczący domeny mserwis.pl. Każda z tych wiadomości zawiera groźbę natychmiastowego zawieszenia usług oraz przycisk „Odnów teraz”, prowadzący do fałszywej bramki płatności.

Czym jest phishing?

Phishing polega na podszyciu się pod zaufany podmiot (bank, operatora płatności, rejestratora domen itp.), by wyłudzić poufne informacje – mogą to być dane logowania, numery kart, kody BLIK, dane osobowe lub firmowe, a nawet jednorazowe kody autoryzacyjne. Cyberprzestępcy najczęściej:

- Wysyłają e-mail łudząco podobny do prawdziwej korespondencji.

- Dodają link do spreparowanej strony (fałszywe logowanie, bramka płatnicza, formularz z danymi osobowymi).

- Przechwytują i natychmiast wykorzystują wszystkie wpisane tam informacje – przejmują konto, dokonują transakcji kartą, wyłudzają kredyty lub odsprzedają dane dalej.

Jak wygląda atak związany z odnowieniem domeny i na co szczególnie uważać?

Schemat działania w kampanii związanej z odnowieniem domeny wygląda następująco:

- Ofiara otrzymuje wiadomość zatytułowaną np. „Faktura #INV-7488302 – Odnowienie domeny [domena.pl]”, z informacją o rzekomym wygasaniu domeny i konieczności jej pilnego przedłużenia.

- W treści znajduje się prawdziwa nazwa domeny (zarejestrowanej przez adresata korespondencji mailowej) oraz adres e-mail. Dane rzeczywistych abonentów domen przestępcy czerpią z publicznych źródeł (baza WHOIS, strona internetowa firmy, katalog firm). Powołanie się na prawdziwe zarejestrowane nazwy domen, wzbudza zaufanie i sprawia wrażenie autentyczności.

- W polu od (nadawcy korespondencji) jest wpisany fałszywy adres z zewnętrznej domeny, który nie ma nic wspólnego z rejestratorami czy operatorami płatności np.:

- ckb@service.iXXXXya.com

- info@scioXXXXmplex.com

- ledger@wallet.thebXXXXnepal.com

Ważne! W razie wątpliwości należy wiedzieć, że nadawcę maila (domenę i sieciowy adres IP, z którego jest wysłana wiadomość mailowa) możemy dokładnie zweryfikować w źródle wiadomości mailowej. W razie konieczności możemy poprosić o pomoc w weryfikacji dział IT w firmie lub biura obsługi klienta (BOK) rejestratora domen.

- Treść wiadomości jest pisana alarmującym tonem, co ma skłonić do szybkiego i nieprzemyślanego działania.

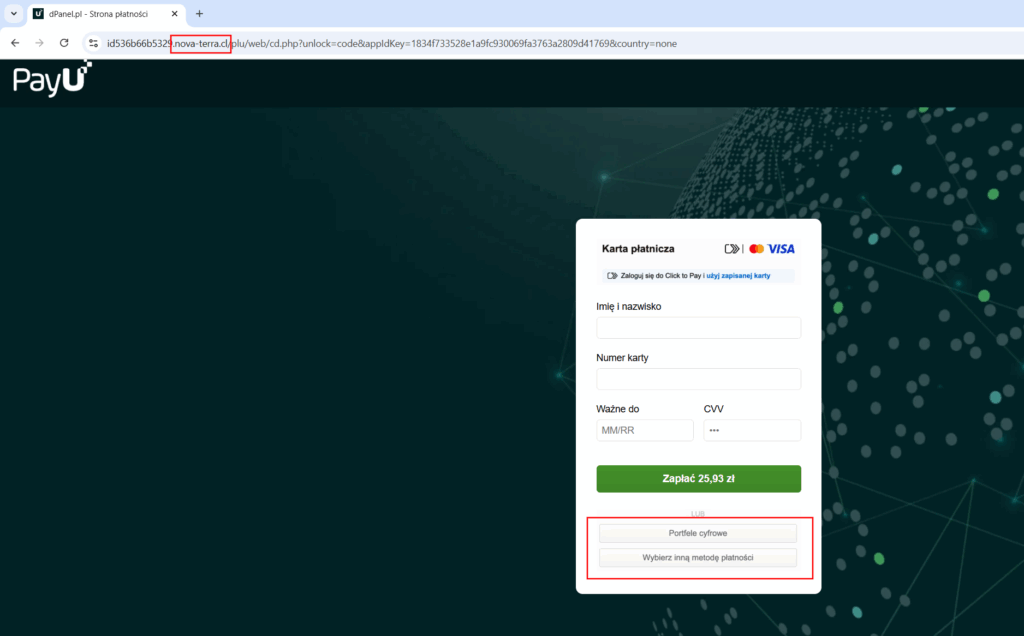

- Przycisk „Odnów teraz” prowadzi do fałszywej strony, która imituje wygląd prawdziwej bramki PayU — ale:

- adres URL nie ma nic wspólnego z secure.payu.com i wygląda np jak ten: id536b66b532.nova-XXXXX.cl,

- jedynym działającym elementem jest formularz do wpisania danych karty.

- przyciski typu „Portfele cyfrowe” czy „Wybierz inną metodę płatności” to tylko nieruchoma grafika.

- Styl przycisku również może wzbudzać podejrzenia — w niektórych klientach pocztowych (np. Outlook) wygląda niestandardowo: ma inne marginesy, zniekształcone zaokrąglenia lub nieczytelny tekst, co może świadczyć o niedokładnym przygotowaniu wiadomości.

- Kwota rzekomej faktury. W każdej wiadomości pojawia się ta sama, sztucznie zaokrąglona i dosyć niska kwota – 25,93 zł. To nienaturalne, ponieważ ceny za przedłużenie domeny zależą od jej rozszerzenia i czasu, na który jest odnawiana.

Co jest celem ataku?

Głównym celem przestępców jest kradzież danych karty płatniczej – numeru, daty ważności i kodu CVV, potrzebnego do realizacji płatności z karty w internecie. Po ich zdobyciu, mogą:

- wykonywać nieautoryzowane transakcje online,

- sprzedać dane kolejnym osobom.

Atak został przygotowany w sposób, który może skutecznie zmylić użytkownika – łączy bowiem publicznie dostępne dane, wyglądające na wiarygodne podszywanie się pod znane systemy płatności oraz silną presję psychologiczną, która skłania do pochopnych decyzji bez dokładnej weryfikacji treści wiadomości.

Jak się chronić przed fałszywymi e-mailami o odnowieniu domeny?

- Zawsze sprawdzaj nadawcę wiadomości – maile z domen typu @itcXXXa.com, @scioncXXXlex.com nie mają nic wspólnego z rejestratorem domen ani z PayU czy inną bramką płatności.

- Nie klikaj w podejrzane przyciski – jeśli masz wątpliwości, zaloguj się bezpośrednio do Panelu Klienta Domeny.tv i tam zweryfikuj termin ważności domeny.

- Zawsze weryfikuj adres URL serwisu, z którego chcesz skorzystać. Np. oficjalna bramka PayU zaczyna się od https://secure.payu.com/…. Każdy inny adres traktuj jako sygnał alarmowy. Dokładnie wyjaśniliśmy to w artykule na naszym blogu: Adres URL – co to jest i z czego składa się adres internetowy?

- Zwróć uwagę na niedziałające elementy strony – brak reakcji na opcje BLIK, „Portfele cyfrowe” czy inne elementy stopki to rozpoznawalny znak fałszywki.

- Samodzielnie zaloguj się do panelu klienta swojego rejestratora, aby sprawdzić status swojej domeny.

- Prześlij wiadomość, której rzetelności nie jesteś pewien do BOK rejestratora (np. Domeny.tv) w celu upewnienia się, czy jest godna zaufania.

- Oznakuj podejrzaną wiadomość jako spam.

- Zgłoś phishing do Phish Report – skorzystaj z serwisu phish.report, który umożliwia szybkie zgłaszanie fałszywych stron i e-maili bezpośrednio do największych przeglądarek i dostawców usług internetowych.

- Zgłoś phishing do CERT Polska – prześlij podejrzaną wiadomość (najlepiej jako załącznik EML) na adres: incydent@cert.pl. CERT Polska analizuje zgłoszenia i może zablokować fałszywą stronę, ostrzec innych użytkowników lub przekazać sprawę dalej. Reagują również na ataki z użyciem zagranicznych domen, jeśli dotyczą polskich użytkowników.

Co zrobić, jeśli podałeś dane na fałszywej stronie?

Jeśli zdarzyło Ci się kliknąć link z wiadomości phishingowej i uzupełnić dane karty płatniczej, działaj natychmiast:

- Zastrzeż kartę – skontaktuj się ze swoim bankiem lub zaloguj się do aplikacji mobilnej i natychmiast zablokuj kartę.

- Zgłoś próbę oszustwa – poinformuj swój bank, że Twoje dane mogły zostać przechwycone przez fałszywą stronę. Bank może podjąć dodatkowe środki ostrożności.

Nie odkładaj reakcji – każda minuta ma znaczenie. Nawet jeśli nie zauważyłeś jeszcze podejrzanych transakcji, oszuści mogą wykorzystać dane z opóźnieniem.

Podsumowanie

Phishing to poważne zagrożenie, ale dzięki czujności użytkowników i szybkiej reakcji możemy znacząco ograniczyć jego skutki. W Domeny.tv dbamy o bezpieczeństwo naszych klientów — każde zgłoszenie traktujemy poważnie i podejmujemy odpowiednie działania, by zablokować zagrożenie u źródła.

Jeśli masz jakiekolwiek wątpliwości co do otrzymanej wiadomości, nie ryzykuj — zgłoś ją do nas lub bezpośrednio do CERT Polska.

Udostępnij ten artykuł znajomym i współpracownikom – im więcej abonentów domen wie, jak się bronić przed oszustwami, tym trudniej będzie przestępcom działać.

Już od kilku lat zajmuję się planowaniem, koordynacją i realizacją działań marketingowych w MSERWIS.pl i Domeny.tv. Jestem odpowiedzialny za promowanie usług, produktów i oprogramowań mojej firmy. Aby jak najlepiej zrozumieć ich funkcje i zalety współpracuję z zespołem programistów i Biurem Obsługi Klienta. Wykorzystuję różnorodne taktyki i kanały marketingowe, żeby dotrzeć do potencjalnych klientów i przekonać ich do zakupu lub subskrypcji. Moje działania obejmują m.in. tworzenie kampanii marketingowych, pisanie materiałów marketingowych, zarządzanie mediami społecznościowymi oraz marketingiem e-mailowym i analizowanie rynku w celu zrozumienia potrzeb i preferencji docelowych odbiorców. Rozumiem technologię i potrafię przekazywać złożone koncepcje techniczne odbiorcom nietechnicznym.